Научный сотрудник Тяньцзиньского института промышленной биотехнологии Китайской академии наук работает в лаборатории в Тяньцзине, 2 января 2024 года. Фото: Сунь Фаньюэ/Агентство Синьхуа/Getty Images

13 мин чтения. Как хакеру удалось получить доступ?

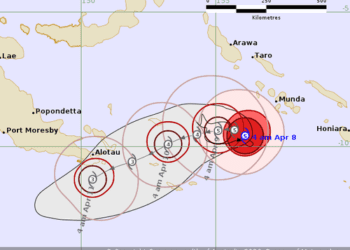

Хофер, изучивший образец утечки, сообщил, что смог связаться в Telegram с человеком, который заявил, что совершил взлом. Злоумышленник утверждал, что получил доступ к суперкомпьютеру в Тяньцзине через взломанный VPN-домен.

Оказавшись внутри, злоумышленник рассказал Хоферу, что развернул «ботнет» — сеть автоматизированных программ, которые смогли проникнуть в систему NSCC, а затем извлечь, загрузить и сохранить данные. Извлечение 10 петабайт данных заняло около шести месяцев.

CNN не удалось независимо подтвердить данные, предоставленные хакером Хоферу.

Кэри сказал, что этот подход меньше связан с технической сложностью и больше с архитектурой.

«Можно представить это так: у вас есть доступ к множеству разных серверов, и вы получаете данные через эту дыру в системе безопасности NSCC — часть данных передается на один сервер, часть — на другой», — сказал он.

Распределяя извлечение данных по множеству систем одновременно, злоумышленник снижал риск срабатывания оповещения. По словам Кэри, у защитника меньше шансов заметить небольшие объемы данных, покидающих систему, по сравнению с большими объемами данных, поступающими в одно место.

Кэри добавил, что этот метод, хотя и эффективен, не является чем-то уникальным.

«По крайней мере, на мой взгляд, в том, как они получили эту информацию, не было ничего особенно невероятного», — сказал он.

Сотрудники проходят мимо суперкомпьютера Tianhe-1 в Национальном суперкомпьютерном центре в Тяньцзине, Китай, 2 ноября 2010 года. VCG/Getty Images. Уязвимости.

Если предполагаемое нарушение подлинное, оно указывает на потенциально более глубокую уязвимость в технологической инфраструктуре Китая, который соперничает с Соединенными Штатами за звание мирового лидера в области технологических инноваций и искусственного интеллекта. По словам Кэри, кибербезопасность давно известна как слабое место как в государственном, так и в частном секторе.

В 2021 году огромная онлайн-база данных, предположительно содержащая личную информацию до миллиарда граждан Китая, оставалась незащищенной и общедоступной более года, пока анонимный пользователь на хакерском форуме не предложил продать эти данные и не привлек к ним более широкое внимание в 2022 году.

«У них действительно очень давно плохая кибербезопасность во многих отраслях и организациях», — сказал Кэри в интервью CNN. «Если посмотреть на то, что говорят сами китайские политики, то кибербезопасность в Китае была не на высоте. Они бы сказали, что на данный момент она все еще улучшается».

Правительство самого Китая это признало.

В Белой книге по национальной безопасности страны, опубликованной в 2025 году, создание «надежных барьеров безопасности для сетевого, информационного и ИИ-секторов» было названо одним из ключевых приоритетов, при этом отмечалось, что «Китай продолжает укреплять развитие скоординированных механизмов, средств и платформ кибербезопасности для обеспечения безопасности и надежности ключевой информационной инфраструктуры».

Цифровая безопасность Азия Китай Посмотреть все темы Facebook Твитнуть Email Ссылка Темы Ссылка скопирована! Подписаться